- Perché il monitoring della sicurezza non basta senza Identity and Access Management (IAM)

- Identity and Access Management come pilastro di governance aziendale

- IAM e rischio operativo:gestione delle identità di utenti, terze parti e SaaS

- Cloud Identity and Access Management nelle architetture moderne

- IAM, logging e audit: la visibilità sugli accessi richiesta da NIS2 e DORA

- Keycloak e Identity and Access Management open source per ambienti enterprise

- IAM management come fattore di resilienza operativa

- FAQ

In un contesto in cui le minacce cyber si moltiplicano e le normative europee — NIS2 e DORA — impongono obblighi precisi su accessi, audit e continuità operativa, l’Identity and Access Management (IAM) ha smesso di essere una questione puramente tecnica. È diventato un tema che riguarda la governance aziendale, la gestione del rischio e la tenuta operativa dell’organizzazione intera.

Questo articolo non è una guida all’implementazione tecnica di uno strumento IAM. È un invito al management — e a chi in azienda si occupa di compliance, rischio e audit — a considerare il controllo delle identità digitali per quello che è davvero: una leva strategica, non una configurazione IT.

Perché il monitoring della sicurezza non basta senza Identity and Access Management (IAM)

Firewall, SIEM, SOC, strumenti di monitoring della rete: le aziende investono ogni anno cifre significative in tecnologie di rilevamento delle minacce. Eppure, la maggior parte degli attacchi cyber che ha successo non entra sfondando il perimetro, ma entra attraverso un’identità legittima.

Credenziali rubate, accessi non revocati di ex dipendenti, permessi eccessivi concessi per comodità e mai rimossi: sono questi i vettori reali di buona parte degli incidenti di sicurezza. Il monitoring può rilevare un comportamento anomalo, ma solo dopo che l’accesso è già avvenuto. L’IAM security agisce prima: definisce chi può accedere, a cosa, con quale livello di privilegio e per quanto tempo.

IAM cyber security significa costruire un sistema in cui ogni accesso è giustificato, verificabile e revocabile. Non è una misura difensiva passiva: è controllo attivo del rischio.

NIS2 — il quadro normativo europeo sulla sicurezza delle reti e dei sistemi informativi, recepito in Italia con il D.Lgs. 138/2024 — richiede esplicitamente che le organizzazioni soggette adottino misure tecniche e organizzative adeguate per la gestione degli accessi. Questo include policy di autenticazione robusta, controllo dei privilegi e monitoraggio continuo. Un’azienda che non ha presidio sulle proprie identità digitali non soddisfa i requisiti NIS2, indipendentemente dalla qualità del suo SOC.

Identity and Access Management come pilastro di governance aziendale

Per lungo tempo, l’IAM è stato percepito come un problema dell’IT: gestire le utenze Active Directory, attivare e disattivare account, configurare i gruppi di accesso. Un’attività operativa, non strategica.

Questa lettura è ormai inadeguata. Oggi chi accede ai sistemi aziendali non è solo il dipendente interno. Sono consulenti, partner, fornitori di servizi cloud, applicazioni integrate, agenti automatizzati. Ogni identità che opera sui sistemi dell’organizzazione è un potenziale vettore di rischio, e la governance di quegli accessi è una responsabilità che non può essere delegata solo all’IT.

NIS2 e DORA — il regolamento europeo sulla resilienza operativa digitale del settore finanziario — inquadrano la gestione delle identità come parte integrante del risk management aziendale. DORA in particolare estende questo perimetro ai provider di servizi ICT di terze parti: un’istituzione finanziaria è responsabile della sicurezza degli accessi anche lungo la sua catena di fornitura digitale.

IAM come identity and access management solutions non è un progetto IT. È un programma di governance che deve coinvolgere il management, il risk officer, il compliance officer e l’internal audit.

Il valore di un programma IAM si misura nella capacità di rispondere a domande semplici ma critiche: chi ha accesso a quali sistemi, con quale livello di privilegio, se l’accesso è ancora necessario e chi lo ha autorizzato. Se queste domande non hanno risposta immediata e documentata, l’organizzazione ha un problema di governance, prima ancora che di sicurezza.

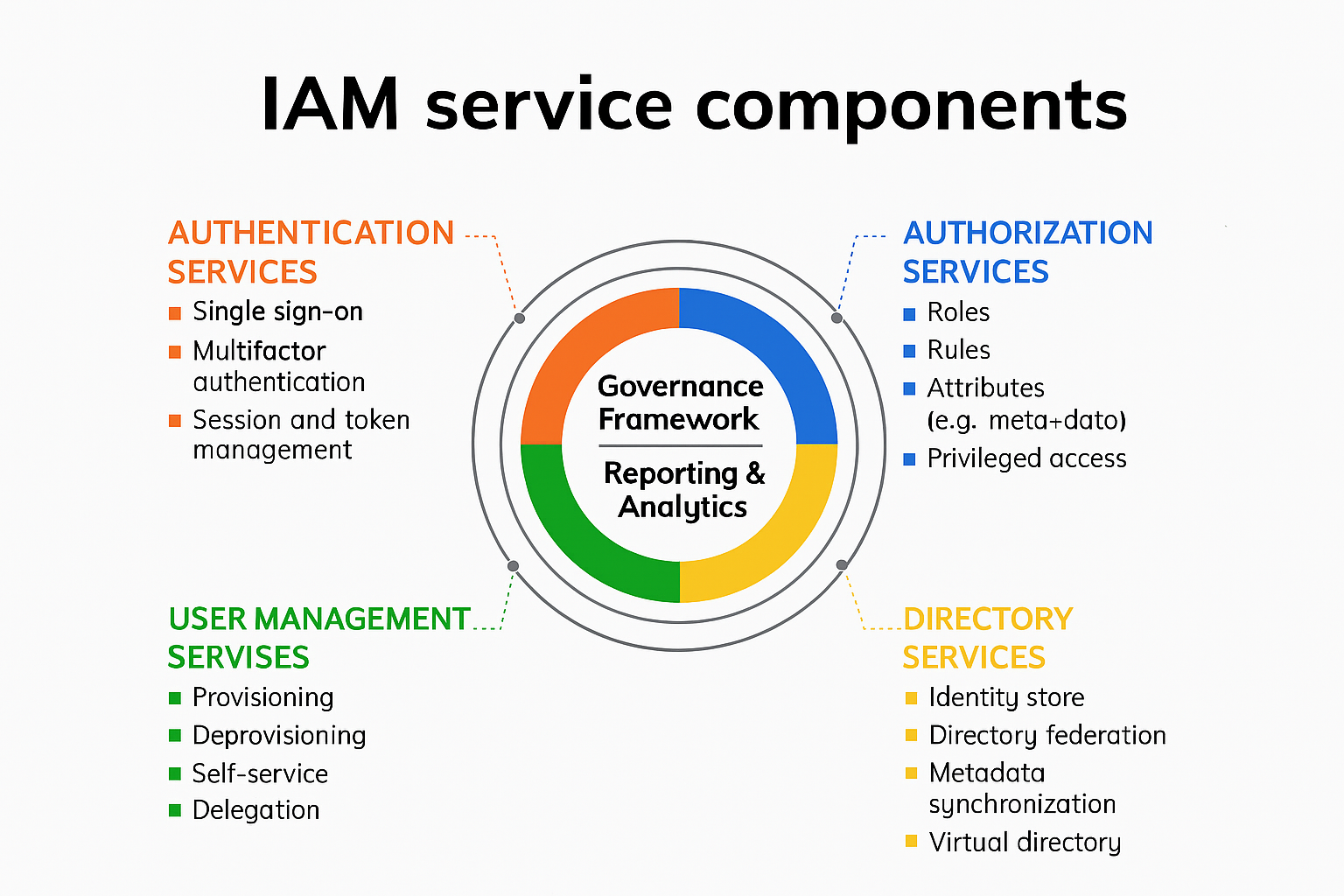

Un moderno modello di Identity and Access Management si basa su più componenti integrati, governati all’interno di un framework unitario.

Non tutte le soluzioni IAM sono equivalenti. Nel contesto NIS2 e DORA, un IAM erogato come semplice servizio SaaS — per quanto maturo — può non garantire il livello di controllo, tracciabilità e responsabilità richiesto in ambienti regolamentati. La differenza non è la tecnologia, ma il modello di governo delle identità.

IAM e rischio operativo:gestione delle identità di utenti, terze parti e SaaS

La superficie di attacco identitaria delle organizzazioni moderne è cresciuta in modo esponenziale. Non si tratta solo degli utenti interni, il perimetro delle identità da gestire oggi include categorie molto diverse tra loro:

IAM identity management significa governare tutte queste categorie con coerenza. DORA è esplicito sul tema: le organizzazioni del settore finanziario devono disporre di controlli specifici sugli accessi dei provider ICT e garantire che le terze parti rispettino i medesimi standard di sicurezza applicati internamente. Non basta avere policy: occorre dimostrare — con log, audit trail e reportistica — che la governance è effettiva e continua.

Ogni consulente esterno con accesso ai sistemi aziendali è un rischio della supply chain digitale. L’IAM identity and access è lo strumento per gestirlo, non eliminarlo.

Cloud Identity and Access Management nelle architetture moderne

Le architetture cloud-native, ibride e a microservizi hanno trasformato radicalmente il concetto di perimetro aziendale. Non esiste più un confine fisico da difendere: i dati e le applicazioni sono distribuiti su più cloud, data center e ambienti SaaS. In questo contesto, l’identità è il nuovo perimetro.

Cloud identity and access management non è semplicemente estendere l’IAM on-premise al cloud. È riprogettare la governance degli accessi per ambienti in cui le identità sono migliaia, i contesti di accesso sono dinamici e le risorse da proteggere cambiano continuamente.

Le sfide specifiche del cloud IAM includono la federazione delle identità tra ambienti diversi, la gestione degli accessi privilegiati in ambienti multi-cloud, il controllo delle identità efimere tipiche dei container e delle architetture serverless, e la visibilità centralizzata su tutti gli accessi indipendentemente dall’infrastruttura sottostante.

Nell’identità software moderna, ogni risorsa — umana o automatizzata — deve autenticarsi, essere autorizzata con il minimo privilegio necessario e lasciare traccia verificabile di ogni operazione eseguita.

La crescita del cloud identity and access management — in forte aumento in termini di adozione enterprise — riflette la consapevolezza che senza un governo centralizzato delle identità, le architetture distribuite diventano ingovernabili dal punto di vista della sicurezza. La superficie di attacco si amplia ad ogni nuovo servizio aggiunto, ad ogni nuova integrazione, ad ogni nuova identità che opera senza supervisione.

IAM, logging e audit: la visibilità sugli accessi richiesta da NIS2 e DORA

Uno dei requisiti più concreti e verificabili introdotti da NIS2 e DORA riguarda la tracciabilità degli accessi: le organizzazioni devono essere in grado di documentare chi ha avuto accesso a cosa, quando, da dove e con quale esito. Questa capacità non è solo un obbligo normativo — è un requisito operativo fondamentale per la gestione degli incidenti e per l’internal audit.

Security identity and access management non può essere disgiunto dalla raccolta e correlazione dei log di accesso. Un sistema IAM che non produce audit trail strutturati e verificabili è incompleto. Allo stesso modo, un sistema di log management che non è integrato con l’IAM non riesce a correlare eventi di accesso con le identità reali degli utenti, rendendo impossibile qualsiasi analisi forense significativa.

Nel contesto normativo attuale, delegare l’operatività non significa delegare la responsabilità. Un servizio IAM enterprise deve rendere chiaro chi governa policy, accessi e audit, e come queste responsabilità vengono esercitate e dimostrate nel tempo.

È qui che lo stack Elastic svolge un ruolo abilitante. Elasticsearch, Kibana e il modulo Elastic Security consentono di raccogliere, normalizzare e correlare log provenienti da fonti eterogenee — Active Directory, Keycloak, applicazioni cloud, infrastrutture on-premise — fornendo una visibilità unificata sugli accessi in tempo reale. Le dashboard di audit permettono di rispondere rapidamente alle domande degli auditor interni ed esterni, e di rilevare pattern anomali prima che degenerino in incidenti.

NIS2 richiede che i log siano conservati in modo sicuro, integri e accessibili per le analisi post-incidente. DORA aggiunge l’obbligo di dimostrare la continuità e l’efficacia dei controlli nel tempo. Senza un audit trail strutturato integrato con l’IAM, entrambi gli obiettivi restano irraggiungibili.

L’integrazione tra IAM e stack di logging non è un’opzione avanzata: è l’infrastruttura minima per una governance degli accessi che soddisfi i requisiti normativi del 2026.

BUSINESS CASE

Identity & Access Management in ambito bancario

Come una banca ha strutturato governance degli accessi e autorizzazione in un’architettura cloud‑native

Keycloak e Identity and Access Management open source per ambienti enterprise

Tra le tecnologie che abilitano un IAM moderno, Keycloak si è affermato come la scelta di riferimento per gli ambienti enterprise che cercano una piattaforma aperta, flessibile e senza lock-in commerciale.

Keycloak è una piattaforma open source di Identity Provider che implementa i principali standard di federazione e autenticazione moderna: OpenID Connect, OAuth2 e SAML 2.0. Questo significa che può integrarsi nativamente con qualsiasi applicazione, sia legacy che cloud-native, fungendo da hub centralizzato per la gestione delle identità.

Le funzionalità chiave che rendono Keycloak una scelta solida per ambienti enterprise includono:

- Single Sign-On (SSO) e Single Logout su tutte le applicazioni federate, riducendo la proliferazione di credenziali e migliorando l’esperienza utente;

- Multi-Factor Authentication (MFA) configurabile per ruolo, applicazione e contesto di accesso;

- Federazione delle identità con Active Directory, LDAP e provider esterni tramite protocolli standard;

- Fine-grained authorization per il controllo dei permessi a livello granulare, al di là del semplice controllo basato su ruoli;

- Automazione del lifecycle management delle identità tramite admin console e API.

La crescita di Keycloak come identity software negli ambienti enterprise è significativa. La sua adozione da parte di organizzazioni di medie e grandi dimensioni riflette un cambiamento culturale: le aziende cercano soluzioni IAM che possano essere integrate e personalizzabili, non prodotti chiusi che creano dipendenza dal vendor.

Keycloak non è solo uno strumento tecnico. È la materializzazione di una scelta architetturale: costruire la governance delle identità su standard aperti e interoperabili, con piena visibilità e controllo.

Per Intesys Networking, Keycloak è il motore tecnologico del servizio QUIIAM: consente di offrire ai clienti una piattaforma IAM moderna, integrata con lo stack di sicurezza e monitoring esistente, mantenendo la flessibilità necessaria per adattarsi alle specificità di ogni realtà aziendale.

IAM management come fattore di resilienza operativa

La resilienza operativa — la capacità di un’organizzazione di resistere, adattarsi e riprendersi da eventi avversi senza interruzioni significative ai servizi critici — è il tema centrale di DORA. E l’IAM è uno dei fattori abilitanti più diretti di questa resilienza.

Un sistema IAM maturo riduce il rischio di incidenti cyber che hanno origine da accessi compromessi o non autorizzati. Ma il contributo dell’IAM alla resilienza va oltre la prevenzione: riguarda anche la velocità e la precisione della risposta agli incidenti.

Quando si verifica un incidente — una compromissione di credenziali, un accesso anomalo, una violazione dei dati — la capacità di isolarlo rapidamente dipende dalla granularità del controllo degli accessi. Un sistema IAM ben strutturato permette di revocare selettivamente i permessi di un’identità compromessa senza interrompere le operazioni degli altri utenti, di tracciare con precisione il perimetro della compromissione, e di dimostrare alle autorità competenti — incluso il CSIRT nazionale — la portata e i limiti dell’incidente.

IAM management non è solo prevenzione. È la capacità di contenere, investigare e documentare un incidente in modo rapido e verificabile. Questa capacità è il cuore della resilienza operativa richiesta da DORA.

Per le organizzazioni soggette a NIS2, la continuità dei servizi critici è un obbligo. Per quelle soggette a DORA, è un requisito di business irrinunciabile. In entrambi i casi, l’IAM è una componente strutturale della risposta.

Identity and Access Management solutions: quando l’IAM diventa un servizio gestito

Non tutte le organizzazioni hanno le risorse interne per progettare, implementare e mantenere un programma IAM strutturato. La complessità è reale: richiede competenze su protocolli di autenticazione, architettura dei sistemi, normativa e processi di governance. Spesso questa combinazione non è disponibile internamente, soprattutto nelle medie imprese.

Adottare un servizio IAM gestito — una identity and access management solution erogata come servizio — significa trasferire la responsabilità operativa a un partner specializzato, mantenendo la governance interna sulle policy e sui controlli. I vantaggi sono concreti:

- Riduzione del carico operativo sull’IT interno, che non deve gestire aggiornamenti, patch e incidenti della piattaforma IAM.

- Accesso a competenze specializzate su normativa, architettura e best practice che difficilmente si trovano in un singolo team interno.

- Continuità del servizio garantita dal provider, con SLA definiti e procedure di escalation strutturate.

- Governance degli accessi come servizio continuativo, non come progetto una-tantum: audit periodici, revisione dei permessi, reporting normativo.

Il servizio QUIIAM di Intesys Networking risponde esattamente a questa esigenza: portare in azienda un IAM moderno — basato su Keycloak, integrato con lo stack Elastic per la visibilità e il logging, allineato ai requisiti NIS2 e DORA — senza dover costruire e mantenere internamente l’intera infrastruttura.

SERVIZIO GESTITO

QUIIAM è il servizio di Identity and Access Management

Basato su Keycloak, progettato per ambienti regolamentati e integrato con i sistemi di logging e audit

La domanda non è se la vostra organizzazione ha bisogno di un programma IAM strutturato. Nel 2026, la risposta è quasi certamente sì. La domanda è come costruirlo: internamente, con un partner, o con un servizio gestito. E la risposta dipende dalle risorse disponibili, dalla maturità dell’organizzazione e dall’urgenza imposta dal contesto normativo in cui si opera.

L’IAM non è più una scelta opzionale per le organizzazioni che operano in ambienti regolamentati. È un requisito di governance, una leva di resilienza e — con il partner giusto — un vantaggio competitivo misurabile.

L’IAM non è un progetto che si chiude. È un presidio continuativo che va progettato, verificato e mantenuto nel tempo.

È in questa logica che si inserisce QUIIAM: un servizio di Identity and Access Management progettato come programma continuo di governance, compliance e resilienza operativa.

FAQ

Che cos’è l’Identity and Access Management (IAM) e perché oggi è fondamentale per le aziende?

L’Identity and Access Management (IAM) è l’insieme di processi, policy e tecnologie che governano l’intero ciclo di vita delle identità digitali e regolano chi può accedere a quali risorse, in quali condizioni e con quali privilegi.

Oggi l’IAM è fondamentale perché la maggior parte degli incidenti cyber sfrutta credenziali valide e accessi legittimi. Senza un presidio strutturato delle identità, non è possibile garantire sicurezza, auditabilità e continuità operativa, soprattutto in ambienti cloud e multifornitore.

Qual è la differenza tra IAM, autenticazione e Single Sign‑On (SSO)?

Autenticazione e Single Sign‑On (SSO) sono componenti dell’IAM, ma non coincidenti con esso.

L’autenticazione verifica l’identità di un utente, mentre l’SSO semplifica l’accesso permettendo di usare un’unica sessione per più applicazioni.

L’IAM include anche autorizzazione, gestione dei privilegi, provisioning e deprovisioning degli utenti, audit degli accessi e governance complessiva delle identità. In altre parole, IAM non riguarda solo “come si accede”, ma perché, con quali responsabilità e per quanto tempo.

Perché l’Identity and Access Management è un requisito chiave per NIS2 e DORA?

Le normative NIS2 e DORA richiedono alle organizzazioni di dimostrare un controllo effettivo sugli accessi ai sistemi critici, la tracciabilità delle attività e la capacità di revocare rapidamente i privilegi in caso di incidente.

Un programma IAM strutturato consente di documentare chi ha accesso a cosa, con quali autorizzazioni e sulla base di quali regole, rendendo verificabili audit, controlli e responsabilità. Senza IAM, la compliance resta formale e non dimostrabile nel tempo.